Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

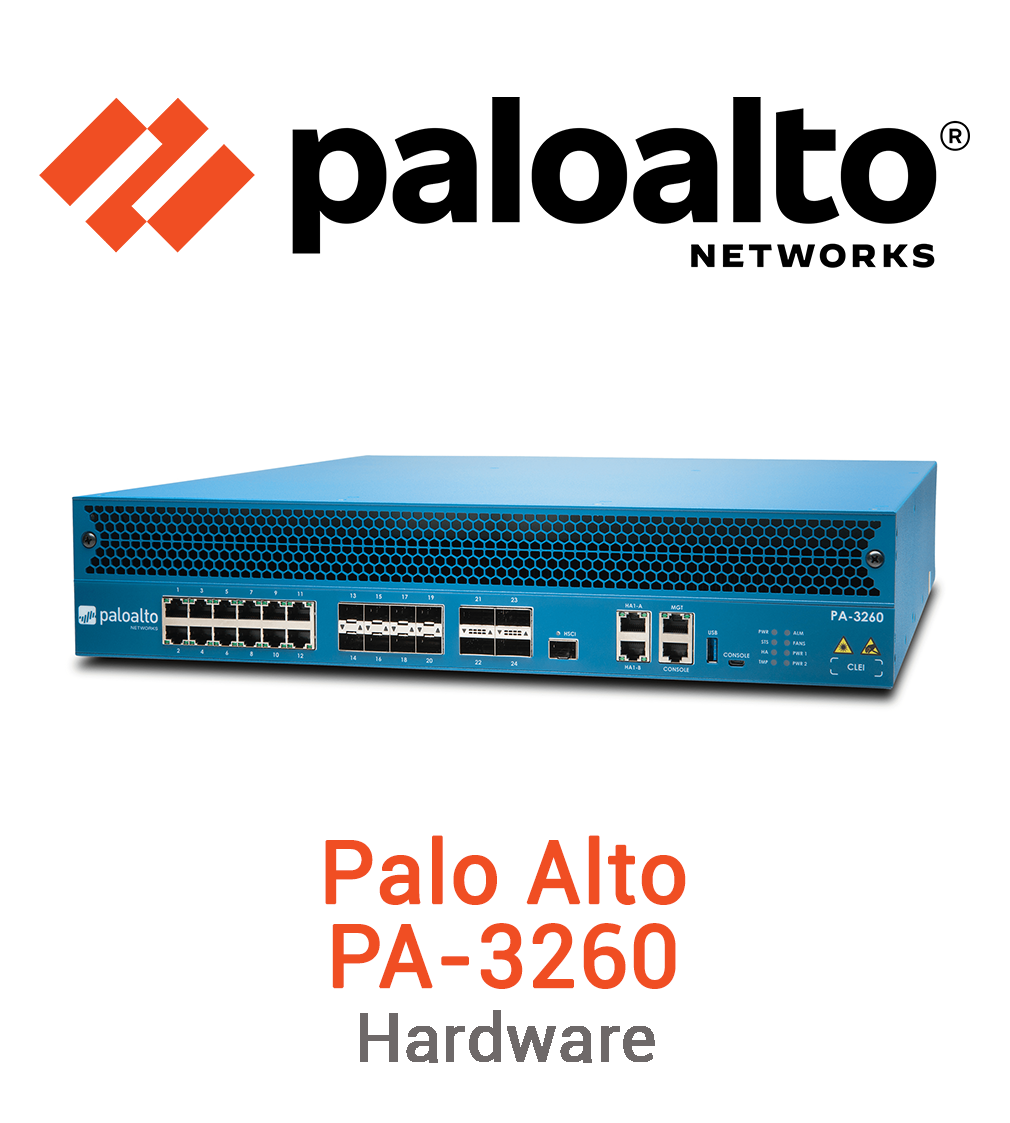

Die ML-gestützten Next-Generation Firewalls (NGFW) der PA-3200 Series, bestehend aus der PA-3220, PA-3250 und PA-3260, werden über PAN-OS® gesteuert, das den gesamten Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalten, nativ klassifiziert und dann diesen Datenverkehr unabhängig von Standort oder Gerätetyp dem jeweiligen Benutzer zuordnet. Die Anwendung, der Inhalt und der Benutzer – d. h. die für Ihre Betriebsabläufe wesentlichen Ressourcen – werden anschließend als Basis für Ihre Sicherheitsleitlinien genutzt, um den Sicherheitsstatus zu erhöhen und die Reaktionszeiten bei Zwischenfällen zu reduzieren.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

PAN-OS SD-WAN ermöglicht Ihnen die einfache Einführung einer End-to-End-SD-WAN-Architektur mit nativ integrierter, erstklassiger Sicherheit und Konnektivität.